Эксперты Deep Instinct зафиксировали несколько атак, авторы которых используют надстройки VSTO (Microsoft Visual Studio Tools for Office) для доставки NET-зловредов в обход защиты Windows.

Вредоносная сборка чаще всего упакована вместе с документом, реже — загружается со стороннего сервера. Исполнение кода происходит при открытии файла в соответствующем офисном приложении (Word, Excel и проч.).

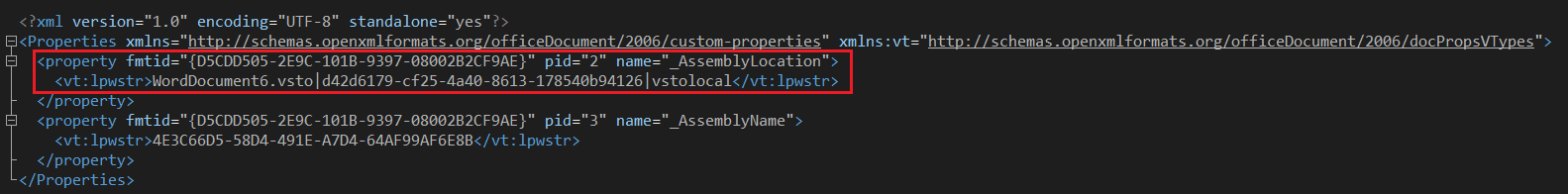

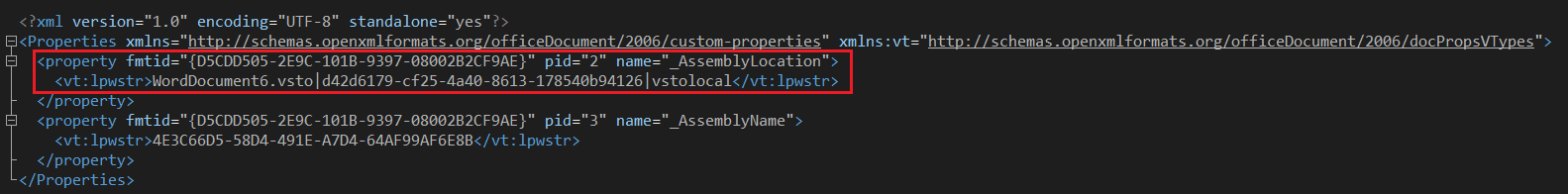

Согласно блог-записи Deep Instinct, присутствие VSTO-надстройки в файле можно определить по наличию пользовательских данных XML (custom.xml), по которым приложение находит и устанавливает целевую сборк

Зависимости полезной нагрузки (скомпилированной в NET динамической библиотеки) хранятся вместе с документом, обычно внутри контейнера ISO. Злоумышленники задают этим файлам свойство «скрытый», чтобы создать видимость, будто архив содержит только документ Office.

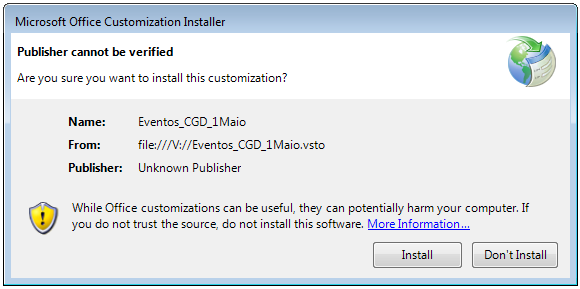

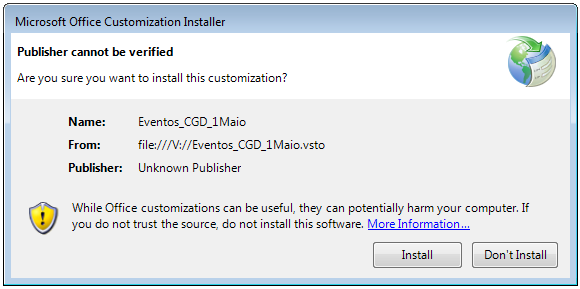

При его запуске на экране появляется предложение включить режим редактирования — как в случае с макросом, только здесь еще требуется разрешение на установку надстройки для просмотра документа. Если пользователь даст согласие, система выведет предупреждение с кнопками выбора:

Образец пейлоада, обнаруженный в ходе одной из атак, исполнял закодированный и сжатый PowerShell-код, загружающий дополнительный скрипт с C2. Другой семпл хранился отдельно от документа на удаленном сервере; в его задачи входила доставка запароленного ZIP-архива с вшитого URL, распаковка содержимого в папку %\AppData\Local\ и запуск высвобожденного conhost.exe.

Финальную полезную нагрузку в обоих случаях определить не удалось: на момент анализа C2-серверы были недоступны. Для демонстрации VSTO как вектора атаки аналитики создали PoC-код, умышленно выбрав пейлоад с высоким уровнем детектирования. Остальные компоненты с успехом обошли Microsoft Defender.

Атаки с использованием VSTO пока редки, однако исследователи не исключают, что этот вектор возьмут на вооружение APT-группы и другие хорошо обеспеченные хакеры. Это еще одна альтернатива макросам VBA, для которых Microsoft ввела дефолтную блокировку.

Злоумышленники теперь опробуют другие методы доставки вредоносов, отдавая предпочтение форматам файлов, не вызывающим подозрение у защиты — таким как ISO, VHD, RAR, XLL.

Вредоносная сборка чаще всего упакована вместе с документом, реже — загружается со стороннего сервера. Исполнение кода происходит при открытии файла в соответствующем офисном приложении (Word, Excel и проч.).

Согласно блог-записи Deep Instinct, присутствие VSTO-надстройки в файле можно определить по наличию пользовательских данных XML (custom.xml), по которым приложение находит и устанавливает целевую сборк

Зависимости полезной нагрузки (скомпилированной в NET динамической библиотеки) хранятся вместе с документом, обычно внутри контейнера ISO. Злоумышленники задают этим файлам свойство «скрытый», чтобы создать видимость, будто архив содержит только документ Office.

При его запуске на экране появляется предложение включить режим редактирования — как в случае с макросом, только здесь еще требуется разрешение на установку надстройки для просмотра документа. Если пользователь даст согласие, система выведет предупреждение с кнопками выбора:

Образец пейлоада, обнаруженный в ходе одной из атак, исполнял закодированный и сжатый PowerShell-код, загружающий дополнительный скрипт с C2. Другой семпл хранился отдельно от документа на удаленном сервере; в его задачи входила доставка запароленного ZIP-архива с вшитого URL, распаковка содержимого в папку %\AppData\Local\ и запуск высвобожденного conhost.exe.

Финальную полезную нагрузку в обоих случаях определить не удалось: на момент анализа C2-серверы были недоступны. Для демонстрации VSTO как вектора атаки аналитики создали PoC-код, умышленно выбрав пейлоад с высоким уровнем детектирования. Остальные компоненты с успехом обошли Microsoft Defender.

Атаки с использованием VSTO пока редки, однако исследователи не исключают, что этот вектор возьмут на вооружение APT-группы и другие хорошо обеспеченные хакеры. Это еще одна альтернатива макросам VBA, для которых Microsoft ввела дефолтную блокировку.

Злоумышленники теперь опробуют другие методы доставки вредоносов, отдавая предпочтение форматам файлов, не вызывающим подозрение у защиты — таким как ISO, VHD, RAR, XLL.

Для просмотра ссылки необходимо нажать

Вход или Регистрация