Китайские киберпреступники запустили новую кампанию, в ходе которой атакуются непропатченные установки SonicWall Secure Mobile Access (SMA).

Злоумышленники устанавливают кастомный вредонос, используемый для кибершпионажа. Участвующая в атаках злонамеренная программа специально заточена под работу на устройствах SonicWall. Её задача — вытащить учётные данные жертвы, открыть шелл-доступ операторам и закрепиться настолько, чтобы обновления прошивки никак на неё не влияли.

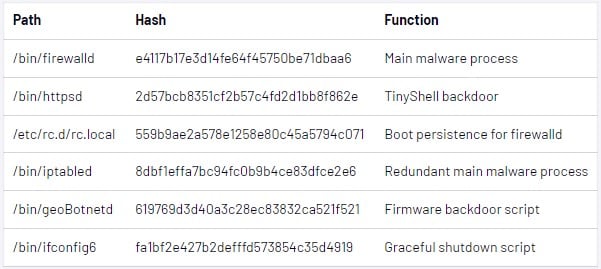

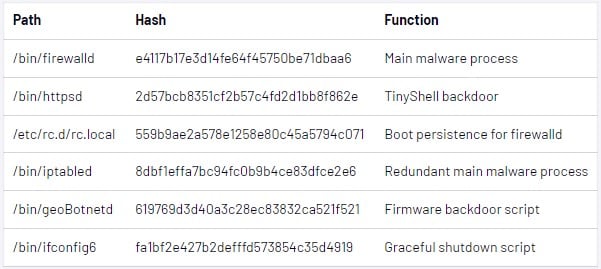

На активность киберпреступников обратили внимание специалисты Mandiant и команды SonicWall PSIRT. Они отслеживают группировку под именем UNC4540. Новый вредонос состоит из ELF-бинарника, бэкдора TinyShell и нескольких bash-скриптов. Такой состав намекает на хорошую подготовку атакующих: они абсолютно ясно понимают, как устроены целевые девайсы.

Главный модуль зловреда — firewalld — выполняет SQL-команды и пытается выкрасть из БД захешированные логины и пароли пользователей. Скомпрометированные данные помещаются в текстовый файл — tmp/syslog.db. Далее firewalld запускает другие компоненты вредоноса (например, TinyShell), чтобы установить обратный шелл.

На заключительном этапе основной модуль вредоноса добавляет небольшой патч легитимному бинарнику SonicWall — firebased, однако эксперты пока не смогли понять смысл этого шага. Кроме того, операторы бэкдора реализовали новый процесс, в котором bash-скрипт («geoBotnetd») проверяет обновления прошивки в /cf/FIRMWARE/NEW/INITRD.GZ каждые десять секунд.

Если апдейт обнаружен, вредонос внедряет себя в пакет обновления. Именно так ему удаётся выживать даже после установки новой версии прошивки.

Злоумышленники устанавливают кастомный вредонос, используемый для кибершпионажа. Участвующая в атаках злонамеренная программа специально заточена под работу на устройствах SonicWall. Её задача — вытащить учётные данные жертвы, открыть шелл-доступ операторам и закрепиться настолько, чтобы обновления прошивки никак на неё не влияли.

На активность киберпреступников обратили внимание специалисты Mandiant и команды SonicWall PSIRT. Они отслеживают группировку под именем UNC4540. Новый вредонос состоит из ELF-бинарника, бэкдора TinyShell и нескольких bash-скриптов. Такой состав намекает на хорошую подготовку атакующих: они абсолютно ясно понимают, как устроены целевые девайсы.

Главный модуль зловреда — firewalld — выполняет SQL-команды и пытается выкрасть из БД захешированные логины и пароли пользователей. Скомпрометированные данные помещаются в текстовый файл — tmp/syslog.db. Далее firewalld запускает другие компоненты вредоноса (например, TinyShell), чтобы установить обратный шелл.

На заключительном этапе основной модуль вредоноса добавляет небольшой патч легитимному бинарнику SonicWall — firebased, однако эксперты пока не смогли понять смысл этого шага. Кроме того, операторы бэкдора реализовали новый процесс, в котором bash-скрипт («geoBotnetd») проверяет обновления прошивки в /cf/FIRMWARE/NEW/INITRD.GZ каждые десять секунд.

Если апдейт обнаружен, вредонос внедряет себя в пакет обновления. Именно так ему удаётся выживать даже после установки новой версии прошивки.

Для просмотра ссылки необходимо нажать

Вход или Регистрация