Как выяснили исследователи, злоумышленники могут воспользоваться популярным инструментом «command-not-found», чтобы подсунуть пользователям Ubuntu собственные вредоносные пакеты.

О новом векторе доставки Linux-вредоносов рассказали специалисты компании Aqua:

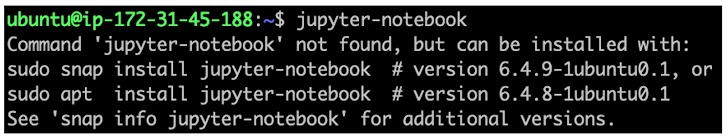

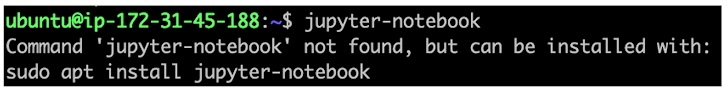

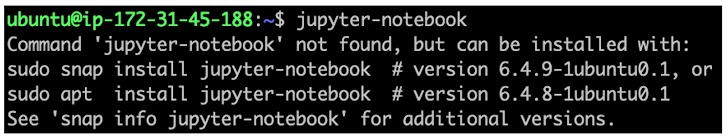

Стоит учитывать, что «command-not-found» установлен в Ubuntu по умолчанию. Как уже отмечалось выше, основная задача инструмента — предлагать пакеты для установки при попытках запустить неподдерживаемые команды.

Среди таких предложений могут быть как пакеты Advanced Packaging Tool (APT), так и Snap-пакеты. Для предложения APT-пакетов используется внутренняя база данных («/var/lib/command-not-found/commands.db»), а в случае со Snap инструмент полагается на команду «advise-snap».

Если условный злоумышленник сможет ввести систему в заблуждение, ему откроется вектор атаки на поставки софта.

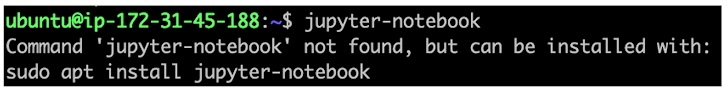

Одну из таких лазеек и выявили эксперты Aqua: механизм псевдонимов можно использовать для регистрации snap-имени, связанного с алиасом. В этом случае атакующий заставит пользователя установить вредоносный пакет. Более того, киберпреступник может застолбить имя snap, связанное с APT-пакетом.

О новом векторе доставки Linux-вредоносов рассказали специалисты компании Aqua:

«Несмотря на неоспоримую пользу инструмента “command-not-found“, который предлагает инсталлировать неустановленные команды, злоумышленники могут манипулировать им через репозиторий Snap и подсовывать пользователям вредоносные пакеты».

Стоит учитывать, что «command-not-found» установлен в Ubuntu по умолчанию. Как уже отмечалось выше, основная задача инструмента — предлагать пакеты для установки при попытках запустить неподдерживаемые команды.

Среди таких предложений могут быть как пакеты Advanced Packaging Tool (APT), так и Snap-пакеты. Для предложения APT-пакетов используется внутренняя база данных («/var/lib/command-not-found/commands.db»), а в случае со Snap инструмент полагается на команду «advise-snap».

Если условный злоумышленник сможет ввести систему в заблуждение, ему откроется вектор атаки на поставки софта.

Одну из таких лазеек и выявили эксперты Aqua: механизм псевдонимов можно использовать для регистрации snap-имени, связанного с алиасом. В этом случае атакующий заставит пользователя установить вредоносный пакет. Более того, киберпреступник может застолбить имя snap, связанное с APT-пакетом.

Для просмотра ссылки необходимо нажать

Вход или Регистрация